- הניתוח של נתונים בארשת שקטה שזור איזון בין הגנת רשת לבין פגיעה בפרטיות.

- אלגוריתמים מתוחכמים מנטרים ים רחב של נתונים כדי להגן מפני בוטים אוטומטיים וסוקרי נתונים.

- חריגה מ-80 צפיות בעמוד בתוך 24 שעות עשויה להפעיל השעיה זמנית של גישה באינטרנט.

- הטבע הכפול של הטכנולוגיה משמר גם את הנתונים האישיים וגם גורם לעיתים למצוקות למשתמשים.

- הדגשת אתיקה של נתונים ושקיפות חיונית לנווט בפרטיות דיגיטלית ובאוטונומיה של המשתמש.

- משתמשים חייבים להיות ערניים, מעודכנים ומאוזנים באינטראקציות הדיגיטליות שלהם.

- שיחה קריטית סביב השפעת הטכנולוגיה על פרטיות ואבטחה חיונית כפי שהן מתפתחות.

סופת שקט של ניתוח נתונים מהמהמת מתחת לפני השטח של עולמנו הדיגיטלי, שוזרת בסוד רשת שמאזנת בין הגנה לבין פגיעה. ריקוד עדין זה של טכנולוגיה מחזיק בכוח לשנות את האופן שבו אנו מתקשרים עם האינטרנט—אך הוא גם מתנודד על חוט דק, מתמודד עם אתגרים בלתי נמנעים.

כאשר ערב יורד והכוורת המקוונת מתחילה את נוכחותה הלילית החזקה, אלגוריתמים מתוחכמים מפקחים בסבלנות על ים רחב של נתונים. המשימה שלהם? להגן על החשבונות שלנו מהצללים הלוחשים של בוטים אוטומטיים וסוקרי נתונים בלתי נלאים, המנסים ללא הרף לחקות פעילות אנושית. השומרים הדיגיטליים הללו סורקים כל קליק, כל שהייה, תוך כדי חיפוש אחר הסימנים המעידים על פעילות חריגה שעשויה להסוות איום פוטנציאלי.

דמיינו חצייה של סִפָּן, שבו מחסום דיגיטלי משעה את הגישה בשל חקירה יתר על המידה. חריגה מ-80 צפיות בעמוד אחד בתוך פרק זמן של 24 שעות בלבד עשויה לפגוע בחוט הבלתי נראה הזה, להקפיץ משתמש תמים לגלות זמנית. זו תקלה מהירה—נגיעה על הכתף מעולם הסייבר המזכירה לנו את הגבולות שנקבעו בתווך המידע העצום הזה.

אזעקה מעוררת זו משמשת כתזכורת נוגעת ללב על החרב בעלת שני הפנים שהטכנולוגיה נושאת. מצד אחד, פרוטוקולים קפדניים מגנים מפני הפרות שעלולות לפרק נתונים אישיים, ומודעים לספקטור המתהווה של פשעי סייבר. מהצד השני? התלות שלנו במערכות הללו לעיתים מכאיבה אותנו באינטרנט בעקביות ובשיפוטים שגויים.

מאחורי המטריצה הזו של אבטחה ופוטנציאל לתסכול משתמשים נגלה נרטיב מעמיק יותר של אתיקה ונתונים ואוטונומיה של המשתמש—שיחה שעלינו לקחת חלק בה בצורה חשובה כפי שהטכנולוגיה ופרטיות מתיישבים יחד לתוך רשת הדוקה יותר. כאן, שקיפות היא המפתח; הבנת התהליך מאחורי המערכות הללו empowers משתמשים לנווט את נוכחותם הדיגיטלית עם מודעות וביטחון.

כאשר הלילה מפנה מקום לבוקר, הקבלה של הידע הזה מעניקה לנו פרספקטיבה חדשה: ערנות היא חיונית, אבל גם חיפוש האיזון. המסקנה ברורה: בעוד טכנולוגיה שואפת להגן עלינו מפני האיומים המתרקמים של אוטומציה, אנחנו אחראים באותה מידה לשאול, ללמוד ולכוון את מפרשי מסעותינו הדיגיטליים.

הריקוד הנסתר של נתונים: איזון בין אבטחה לפרטיות בעידן הדיגיטלי

מבוא

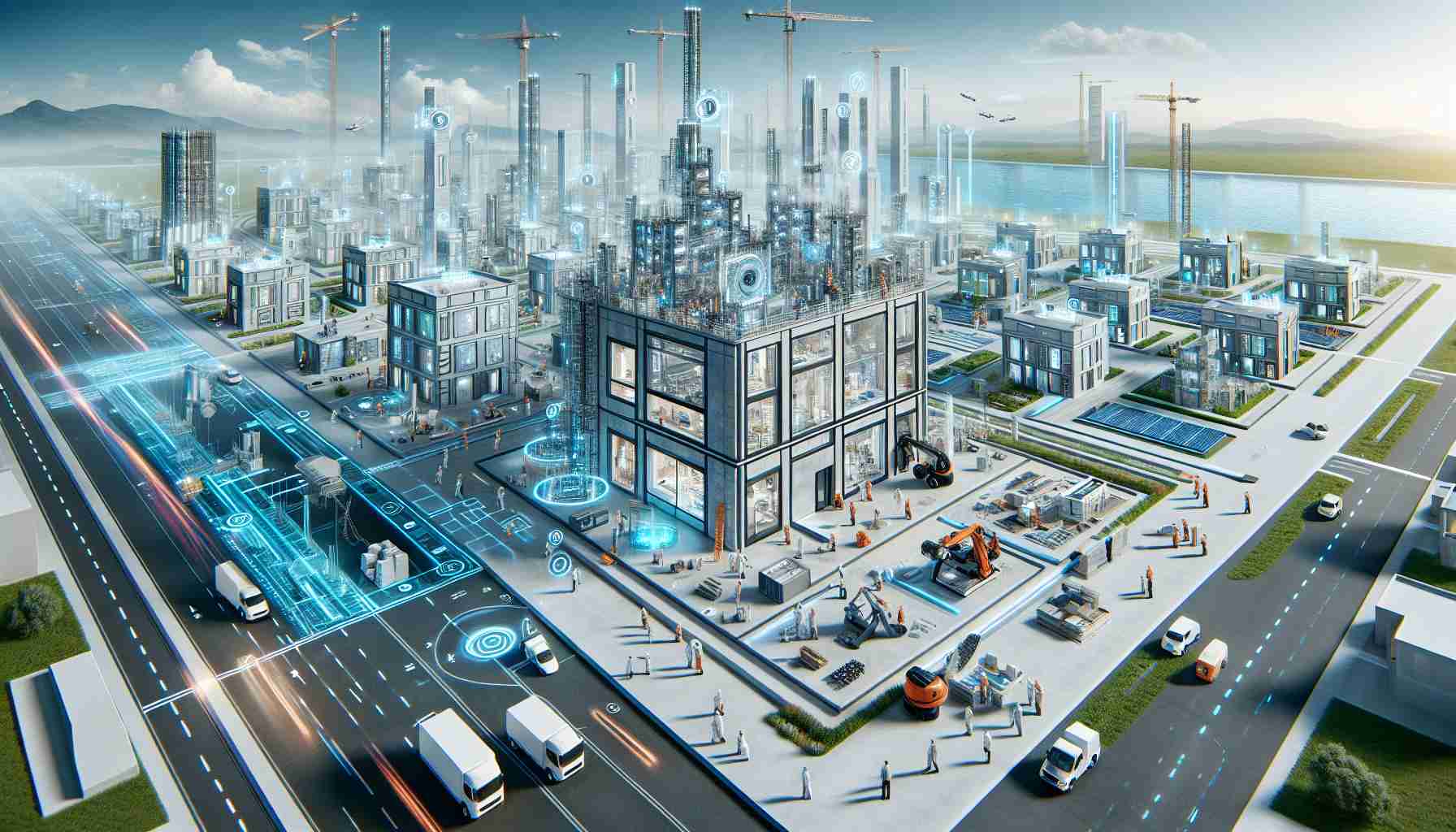

בעולם הדיגיטלי המהיר, ניתוח נתונים ממלא תפקיד קרדינלי אך לעיתים בלתי נראה בשמירה על איזון בין אבטחה לפרטיות. עם התקדמות הטכנולוגיה, היא לא רק משפרת את האופן שבו אנו מתקשרים עם האינטרנט אלא גם מציגה אתגרים מורכבים שדורשים ניווט זהיר. מאמר זה בוחן את הדינמיקה המורכבת של הגנת נתונים, את ההיבטים האתיים המעורבים, ואיך נוכל לנהל את נוכחותנו הדיגיטלית בצורה טובה יותר.

איך ניתוח נתונים מגן על משתמשים

ניתוח נתונים עומד בלב מאמצי אבטחת הסייבר המודרניים. אלגוריתמים מתוחכמים פועלים ללא הרף, מנתחים כמויות עצומות של נתונים כדי להגן על חשבונות משתמשים מפני בוטים אוטומטיים ואיומי סייבר. המערכות הללו עוקבות אחר התנהגות המשתמש, מזהות מתי דפוסים חורגים מהנורמה כדי להדליף פעילות חשודה.

מקרה שימוש בעולם האמיתי: מוסדות פיננסיים משתמשים בניתוח התנהגותי כדי לגלות עסקאות מזויפות. אם חשבון ניגש ממקום בלתי רגיל או מבצע רכישות בלתי רגילות, המערכת מפעילה אזעקה, שעלולה לחסום את transaction.

האיזון בין אבטחה וחווית המשתמש

בעוד כלים לניתוח נתונים חיוניים לאבטחה, הם לעיתים יכולים ליצור חוויות מתסכלות עבור משתמשים לגיטימיים. לדוגמה, אם משתמש מפעיל בטעות סף אבטחה על ידי עיון ביותר מדי עמודים במהירות, הוא עשוי להתמודד עם הגבלות גישה זמניות. זה מדגיש את המתח המתמשך בין אמצעי אבטחה רותחים וחוויית משתמש חלקה.

סערות ומגבלות: פרוטוקולי אבטחה נוקשים עלולים לעיתים לשפוט בטעות התנהגות משתמש לגיטימית כמזיקה, מה שמוביל לנעילות מיותרות. שיפוט שגוי זה מדגיש את הצורך במערכות מדוקדקות יותר.

אתיקה של נתונים ואוטונומיה של המשתמש

כאשר אנו סומכים יותר ויותר על מערכות מונחות נתונים, ההשלכות האתיות של איסוף וניתוח נתונים הולכות ומתרקמות. המשתמשים חייבים להיות מעודכנים לגבי איך הנתונים שלהם מנוצלים ואילו אמצעים נמצאים במקום כדי להגן על פרטיותם.

תובנות מומחים: לפי פעילת פרטיות הנתונים ד"ר אן קאבוקיאן, שקיפות היא חיונית. "משתמשים צריכים לקבל הבנה ברורה של איך הנתונים שלהם מטופלים ומהי ההגיונות מאחורי פרוטוקולי האבטחה," היא מדגישה.

סקירה של יתרונות וחסרונות

יתרונות:

– אבטחה משופרת באמצעות ניתוח נתונים מתקדם.

– זיהוי איום ומענה בזמן אמת.

– שיפור האמון של המשתמשים באמצעות פרוטוקולי הגנה חזקים.

חסרונות:

– פוטנציאל לכך שמשתמשים לגיטימיים יסומנו בטעות.

– דילמות אתיות בנוגע לפרטיות הנתונים ואוטונומיה.

– המורכבות של ניהול הסכמה ושקיפות.

המלצות פעולות

1. שמרו על עצמכם מעודכנים: חנכו את עצמכם באופן קבוע על הגדרות פרטיות ופרקטיקות אבטחה לפלטפורמות שבהן אתם משתמשים.

2. בדקו רישיונות: בדקו והתאימו לעיתים קרובות את הרישיונות של אפליקציות ואתרים לפי רמת הנוחות שלכם בנוגע לשיתוף נתונים.

3. השתמשו באימות דו-שלבי: הגדילו את אבטחת החשבון על ידי הפעלת אימות דו-שלבי כאשר זה אפשרי.

4. מנעו פעילות: הקפידו לפקוח עין על פעילויות החשבון שלכם והפעילו אזעקות עבור התנהלות חשודה.

תובנות לעתיד וחזויות

כאשר הטכנולוגיה ממשיכה להתקדם, אנו יכולים לצפות למערכות מתוחכמות יותר שיאזנו טוב יותר בין אבטחה לבין נוחות המשתמש. הפיתוח של ניתוחים מונחי AI מחזיק בבטחה באפשרות לזיהוי מדויק יותר של איומים מבלי לפגוע באוטונומיה של המשתמש. עם זאת, זה גם מחייב שיח נמשך על פרטיות ומסגרות רגולטוריות מתאימות.

לפרטים נוספים על הגנת נתונים ופרטיות, חקרו את המשאבים באתר Foundation Frontier האלקטרונית או Privacy International.

באמצעות הבנה והשתתפות במערכות הללו, אנו מציידים את עצמנו לנוע בעידן הדיגיטלי בצורה יעילה יותר, מה שמבטיח שאנחנו נהנים מההתקדמות הטכנולוגית תוך שמירה על הפרטיות האישית שלנו.